今回はNSX-TのDestination NATとGateway FWを同時に使用する場合の動作を見ていきます。

概要

NSX-TのDestination NATとGateway FWの組み合わせ

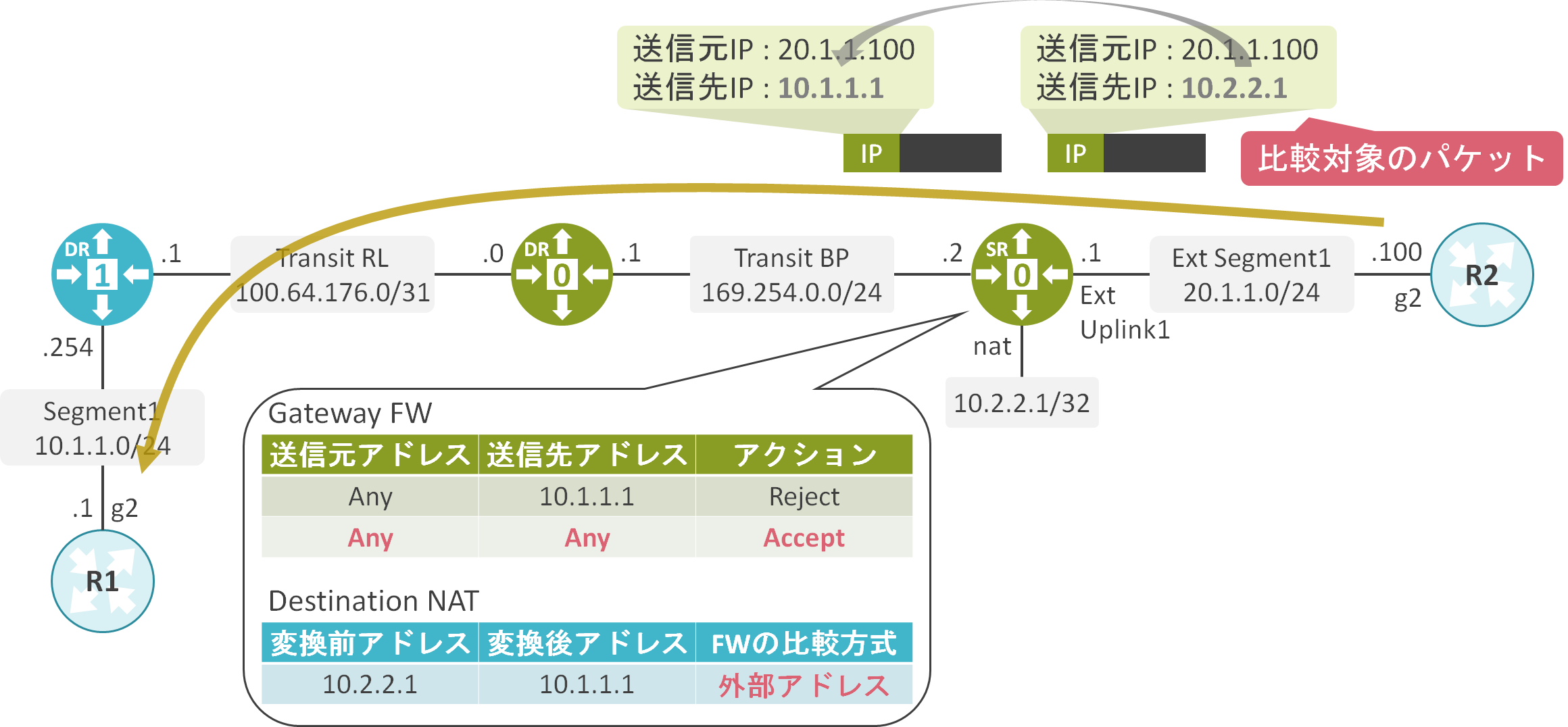

前回の記事と同様に、今回はTier-0/1 GWのSRにおいてDestination NATとGateway FWを同時に設定した際の動作を見ていきたいと思います。

検証結果

検証内容、構成

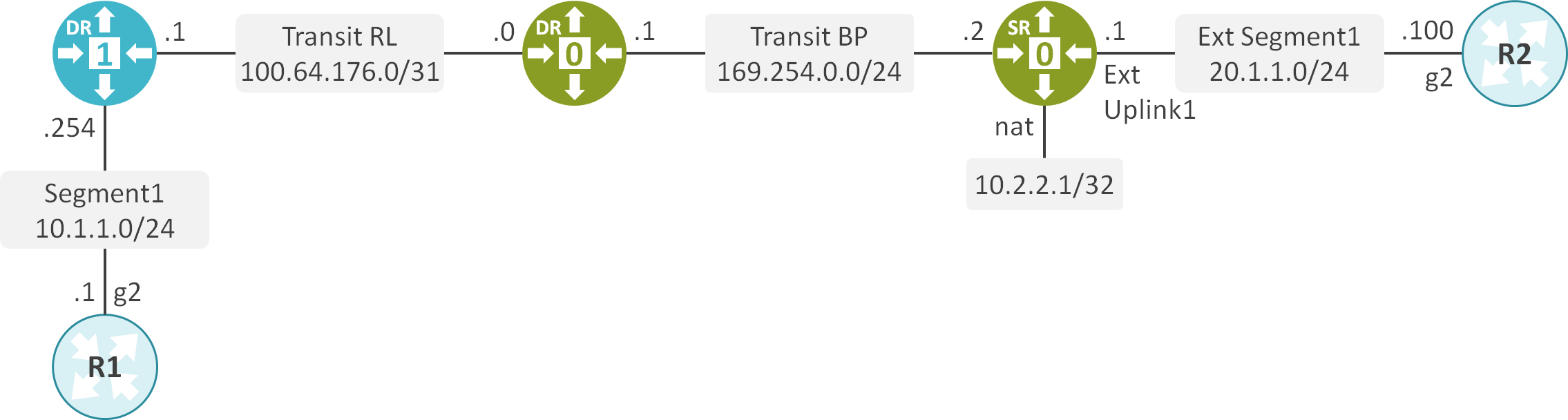

Tier-1 GWでSegment 1を収容します。

Tier-1 GWとTier-0 GWを接続します。

NSX EdgeにTier-0 GWのSRを配置し、物理ネットワークとNSX-Tの仮想ネットワークを接続します。

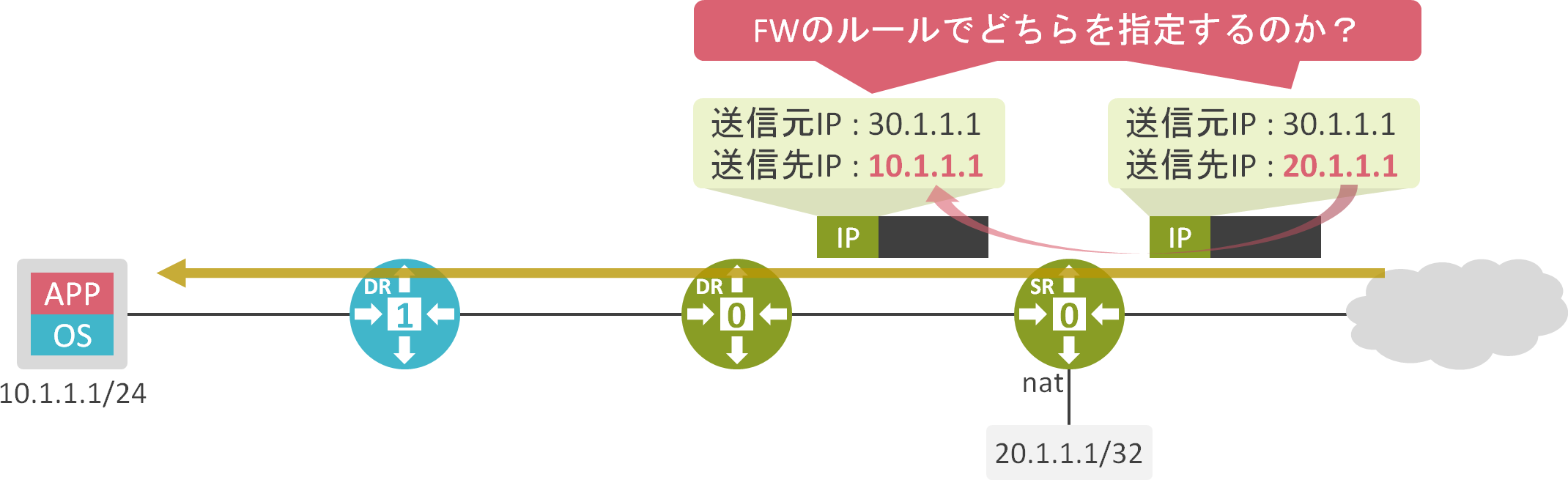

Tier-0 GWのSRでDestination NATを設定し、パケットの送信先アドレスを10.2.2.1から10.1.1.1に変更します。

同時に、Tier-0 GWのSRのGateway FWに10.1.1.1宛のパケットを破棄するルールを設定します。

ネットワーク機器のCLIの設定

interface GigabitEthernet2

ip address 10.1.1.1 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 10.1.1.254

interface GigabitEthernet2

ip address 20.1.1.100 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 20.1.1.1

NATで「内部アドレスと一致」、FWで「NAT変換前のアドレス」を指定

NATの設定

Tier-0 GWのSRでパケットの送信先アドレスを10.2.2.1から10.1.1.1に変換するDestination NATを設定します。また、ファイアウォールに「内部アドレスと一致」を指定します。

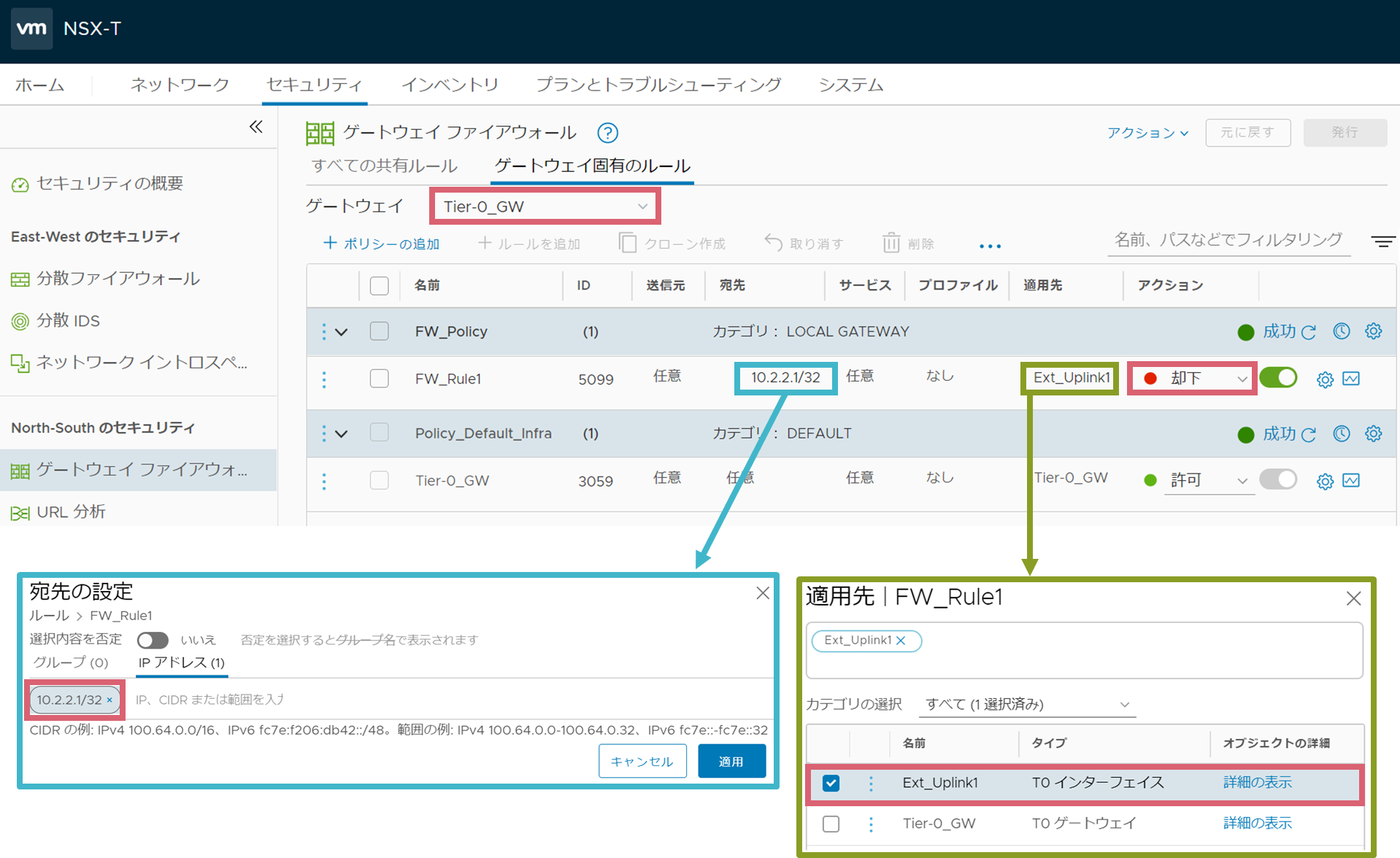

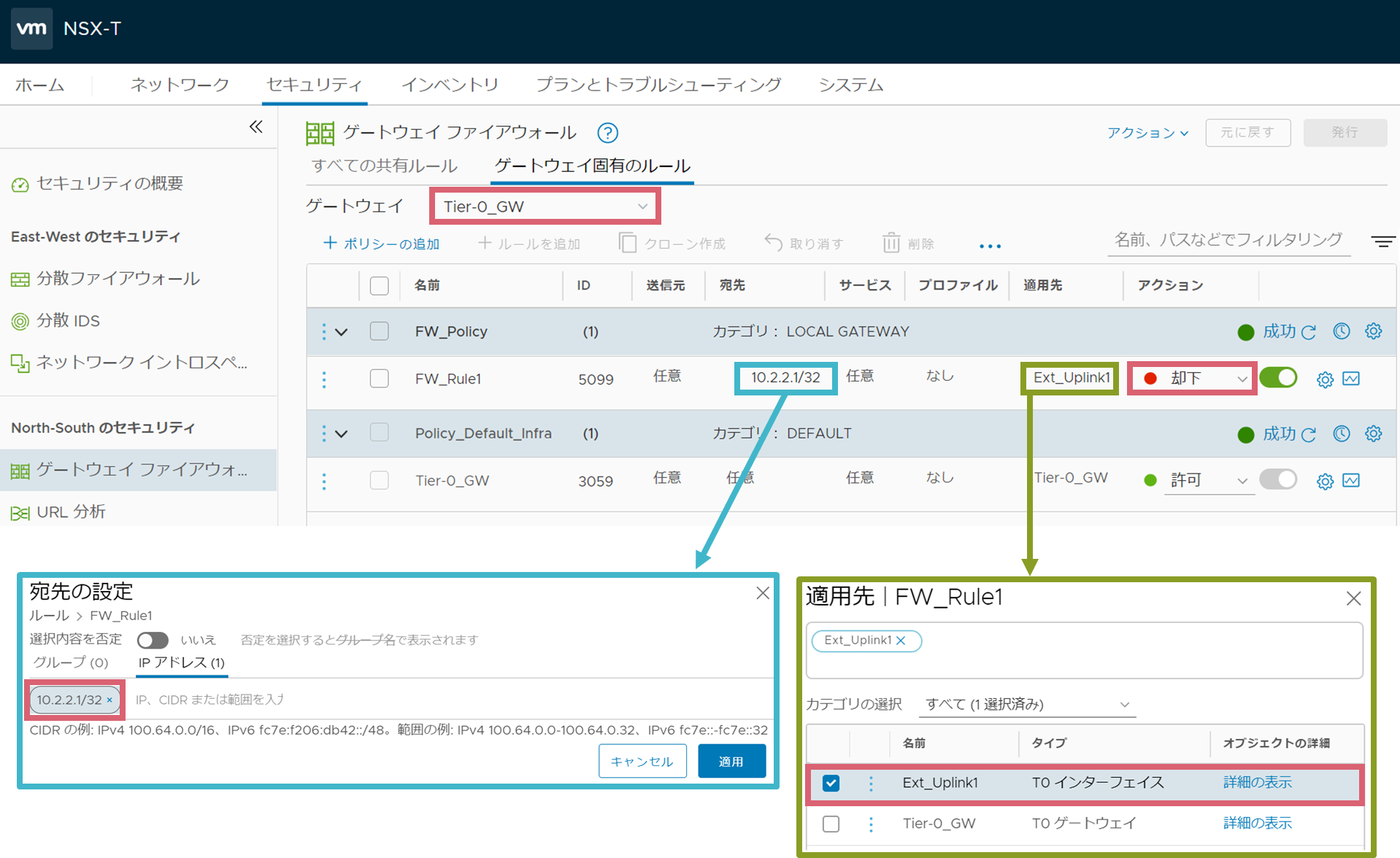

Gateway FWの設定

Tier-0 GWのSRのGateway FWで送信先が10.2.2.1/32のパケットを却下するルールを設定します。

Tier-0 GWのSRのUplinkに適用されたルールの確認

edge1> get firewall 52a86792-791f-4d32-b826-e40a70efb6e4 ruleset rules

DNAT rule count: 1

Rule ID : 536871963

Rule : in protocol any postnat from any to ip 10.2.2.1

interface uuid 52a86792-791f-4d32-b826-e40a70efb6e4 dnat ip 10.1.1.1

SNAT rule count: 0

Firewall rule count: 2

Rule ID : 5099

Rule : inout protocol any stateless from any to ip 10.2.2.1

interface uuid 52a86792-791f-4d32-b826-e40a70efb6e4 reject

Rule ID : 3059

Rule : inout protocol any stateless from any to any accept

疎通確認

R2の20.1.1.100から10.2.2.1へPingを実施します。

R2の20.1.1.100から10.2.2.1へのPingが成功していることが確認できます。

R2#ping 10.2.2.1 source 20.1.1.100

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.2.2.1, timeout is 2 seconds:

Packet sent with a source address of 20.1.1.100

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

NATで「外部アドレスと一致」、FWで「NAT変換前のアドレス」を指定

NATの設定

Tier-0 GWのSRでパケットの送信先アドレスを10.2.2.1から10.1.1.1に変換するDestination NATを設定します。また、ファイアウォールに「外部アドレスと一致」を指定します。

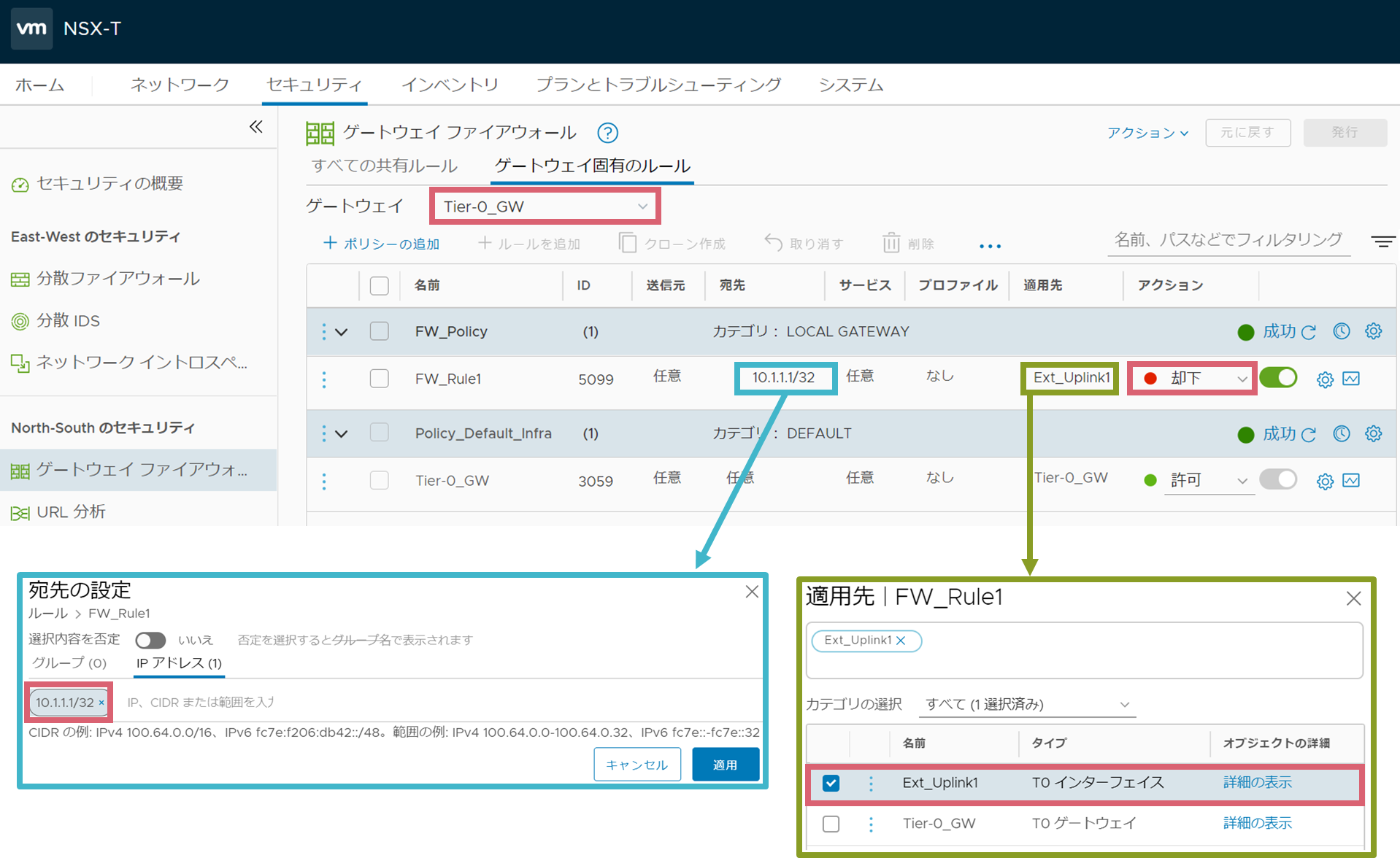

Gateway FWの設定

Tier-0 GWのSRのGateway FWで送信先が10.2.2.1/32のパケットを却下するルールを設定します。

Tier-0 GWのSRのUplinkに適用されたルールの確認

edge1> get firewall 52a86792-791f-4d32-b826-e40a70efb6e4 ruleset rules

DNAT rule count: 1

Rule ID : 536871963

Rule : in protocol any prenat from any to ip 10.2.2.1

interface uuid 52a86792-791f-4d32-b826-e40a70efb6e4 dnat ip 10.1.1.1

SNAT rule count: 0

Firewall rule count: 2

Rule ID : 5099

Rule : inout protocol any stateless from any to ip 10.2.2.1

interface uuid 52a86792-791f-4d32-b826-e40a70efb6e4 reject

Rule ID : 3059

Rule : inout protocol any stateless from any to any accept

疎通確認

R2の20.1.1.100から10.2.2.1へPingを実施します。

R2の20.1.1.100から10.2.2.1へのPingが失敗していることが確認できます。

R2#ping 10.2.2.1 source 20.1.1.100

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.2.2.1, timeout is 2 seconds:

Packet sent with a source address of 20.1.1.100

UUUUU

Success rate is 0 percent (0/5)

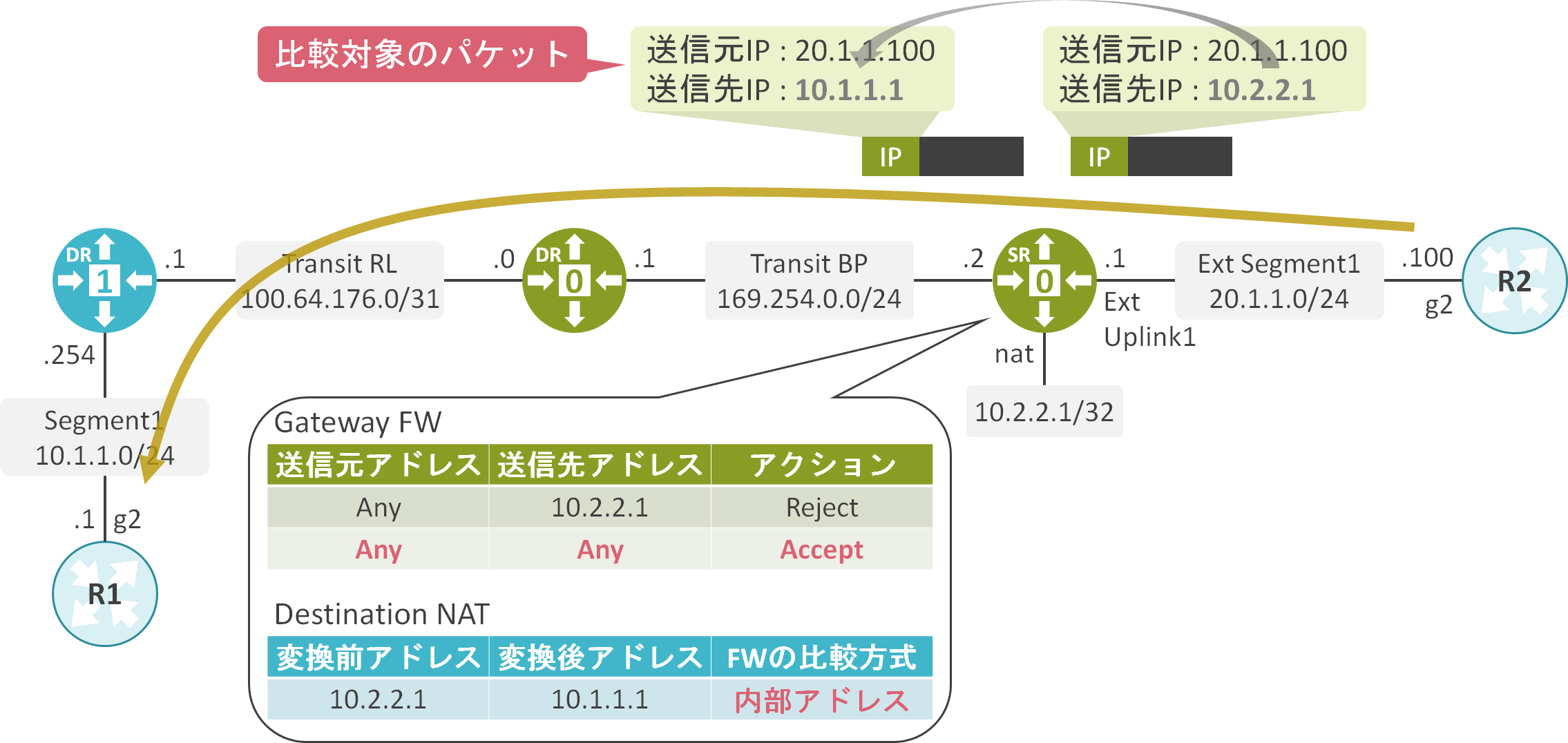

NATで「内部アドレスと一致」、FWで「NAT変換後のアドレス」を指定

NATの設定

Tier-0 GWのSRでパケットの送信先アドレスを10.2.2.1から10.1.1.1に変換するDestination NATを設定します。また、ファイアウォールに「内部アドレスと一致」を指定します。

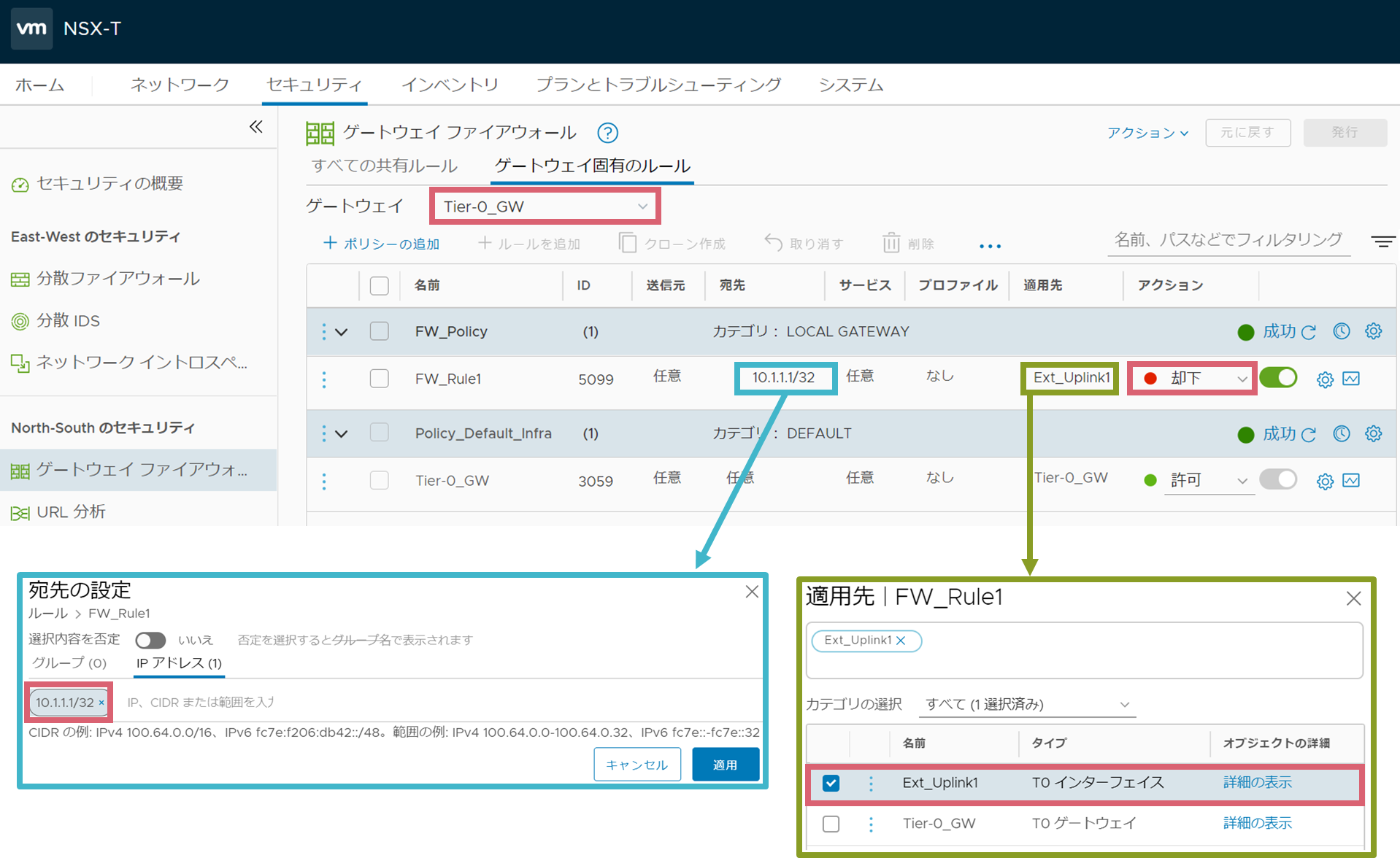

Gateway FWの設定

Tier-0 GWのSRのGateway FWで送信先が10.1.1.1/32のパケットを却下するルールを設定します。

Tier-0 GWのSRのUplinkに適用されたルールの確認

edge1> get firewall 52a86792-791f-4d32-b826-e40a70efb6e4 ruleset rules

DNAT rule count: 1

Rule ID : 536871963

Rule : in protocol any postnat from any to ip 10.2.2.1

interface uuid 52a86792-791f-4d32-b826-e40a70efb6e4 dnat ip 10.1.1.1

SNAT rule count: 0

Firewall rule count: 2

Rule ID : 5099

Rule : inout protocol any stateless from any to ip 10.1.1.1

interface uuid 52a86792-791f-4d32-b826-e40a70efb6e4 reject

Rule ID : 3059

Rule : inout protocol any stateless from any to any accept

疎通確認

R2の20.1.1.100から10.2.2.1へPingを実施します。

R2の20.1.1.100から10.2.2.1へのPingが失敗していることが確認できます。

R2#ping 10.2.2.1 source 20.1.1.100

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.2.2.1, timeout is 2 seconds:

Packet sent with a source address of 20.1.1.100

UUUUU

Success rate is 0 percent (0/5)

NATで「外部アドレスと一致」、FWで「NAT変換後のアドレス」を指定

NATの設定

Tier-0 GWのSRでパケットの送信先アドレスを10.2.2.1から10.1.1.1に変換するDestination NATを設定します。また、ファイアウォールに「外部アドレスと一致」を指定します。

Gateway FWの設定

Tier-0 GWのSRのGateway FWで送信先が10.1.1.1/32のパケットを却下するルールを設定します。

Tier-0 GWのSRのUplinkに適用されたルールの確認

edge1> get firewall 52a86792-791f-4d32-b826-e40a70efb6e4 ruleset rules

DNAT rule count: 1

Rule ID : 536871963

Rule : in protocol any prenat from any to ip 10.2.2.1

interface uuid 52a86792-791f-4d32-b826-e40a70efb6e4 dnat ip 10.1.1.1

SNAT rule count: 0

Firewall rule count: 2

Rule ID : 5099

Rule : inout protocol any stateless from any to ip 10.1.1.1

interface uuid 52a86792-791f-4d32-b826-e40a70efb6e4 reject

Rule ID : 3059

Rule : inout protocol any stateless from any to any accept

疎通確認

R2の20.1.1.100から10.2.2.1へPingを実施します。

R2の20.1.1.100から10.2.2.1へのPingが成功していることが確認できます。

R2#ping 10.2.2.1 source 20.1.1.100

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.2.2.1, timeout is 2 seconds:

Packet sent with a source address of 20.1.1.100

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

コメント