今回はNSX-Tにおける、BGPのMD5を使用してネイバー認証の検証証跡をまとめました。

検証結果

検証内容、構成

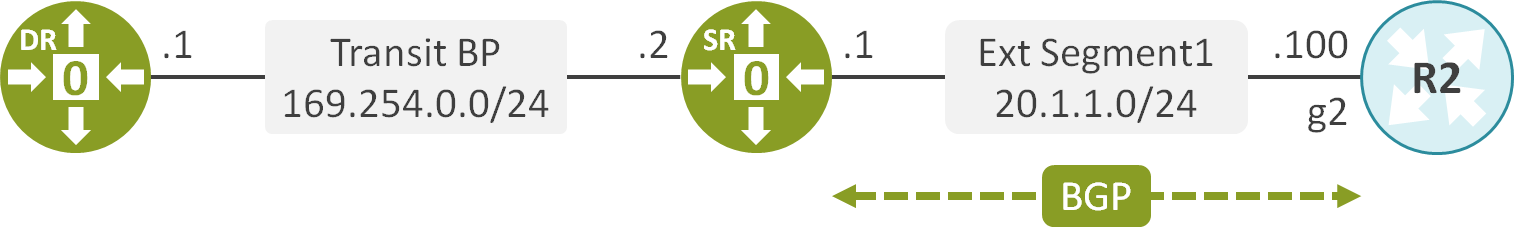

Tier-0 GWのSRをAS 100、R2をAS 200として、EBGPネイバーを構築します。

Tier-0 GWのSRとR2間でMD5認証を使用します。パスワードにはappleを使用します。

ネットワーク機器のCLIの設定

interface GigabitEthernet2

ip address 20.1.1.100 255.255.255.0

!

router bgp 200

bgp router-id 2.2.2.2

neighbor 20.1.1.1 remote-as 100

neighbor 20.1.1.1 password apple

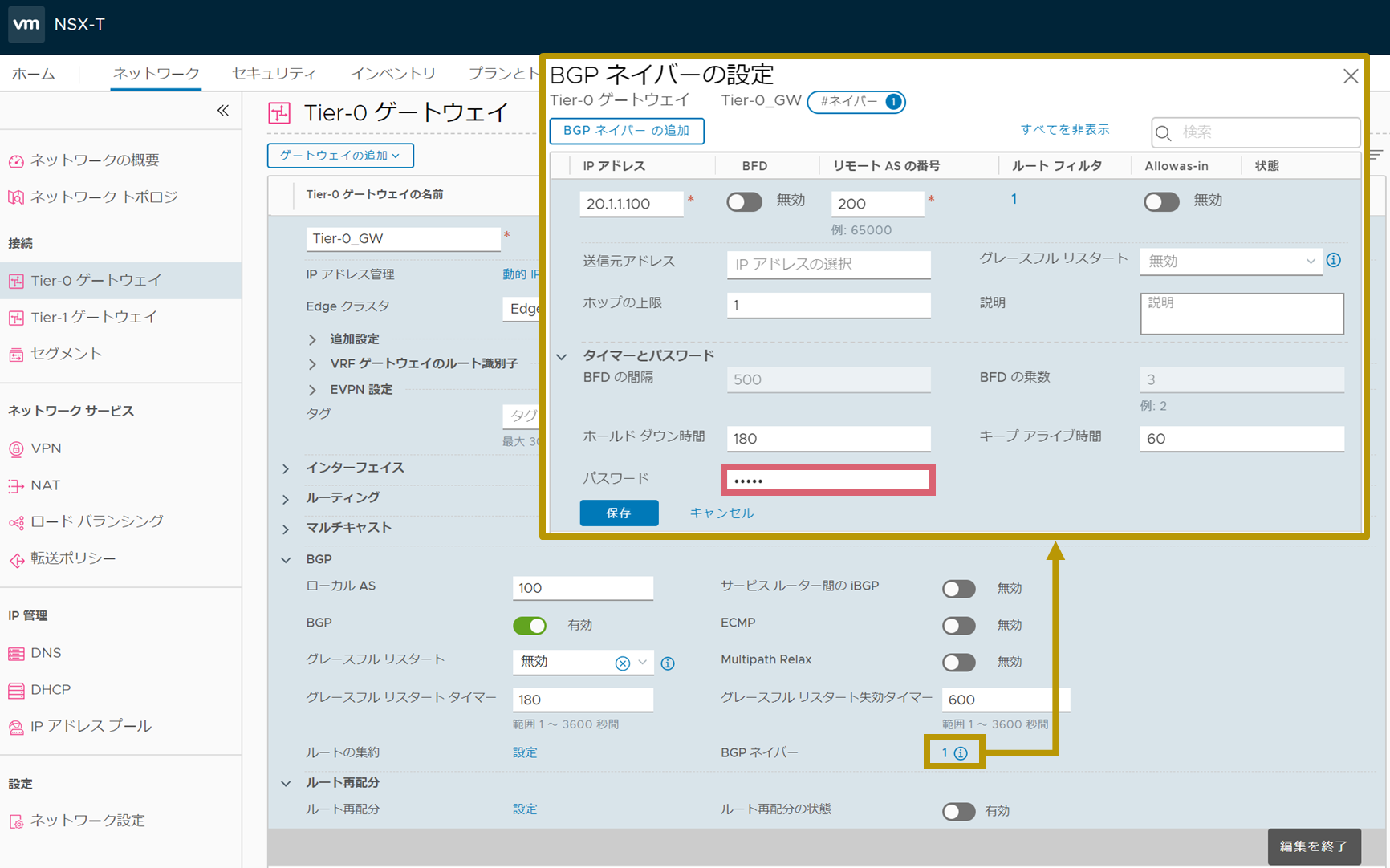

BGPの設定

Tier-0 GWのSRにおいて、R2に対してMD5認証用のパスワードを設定します。

BGPの設定後の状態確認

Tier-0 GWのSRにおいて、R2に対してMD5認証が有効なことが確認できます。

NSX Edge1

edge1(tier0_sr)> get bgp neighbor

BGP neighbor is 20.1.1.100, remote AS 200, local AS 100, external link

BGP version 4, remote router ID 2.2.2.2, local router ID 20.1.1.1

BGP state = Established, up for 00:00:58

Last read 00:00:09, Last write 00:00:28

Hold time is 180, keepalive interval is 30 seconds

Configured hold time is 180, keepalive interval is 30 seconds

.

<一部省略>

.

Local host: 20.1.1.1, Local port: 43019

Foreign host: 20.1.1.100, Foreign port: 179

Nexthop: 20.1.1.1

Nexthop global: ::

Nexthop local: ::

BGP connection: shared network

BGP Connect Retry Timer in Seconds: 10

Estimated round trip time: 1 ms

Peer Authentication Enabled

Read thread: on Write thread: on

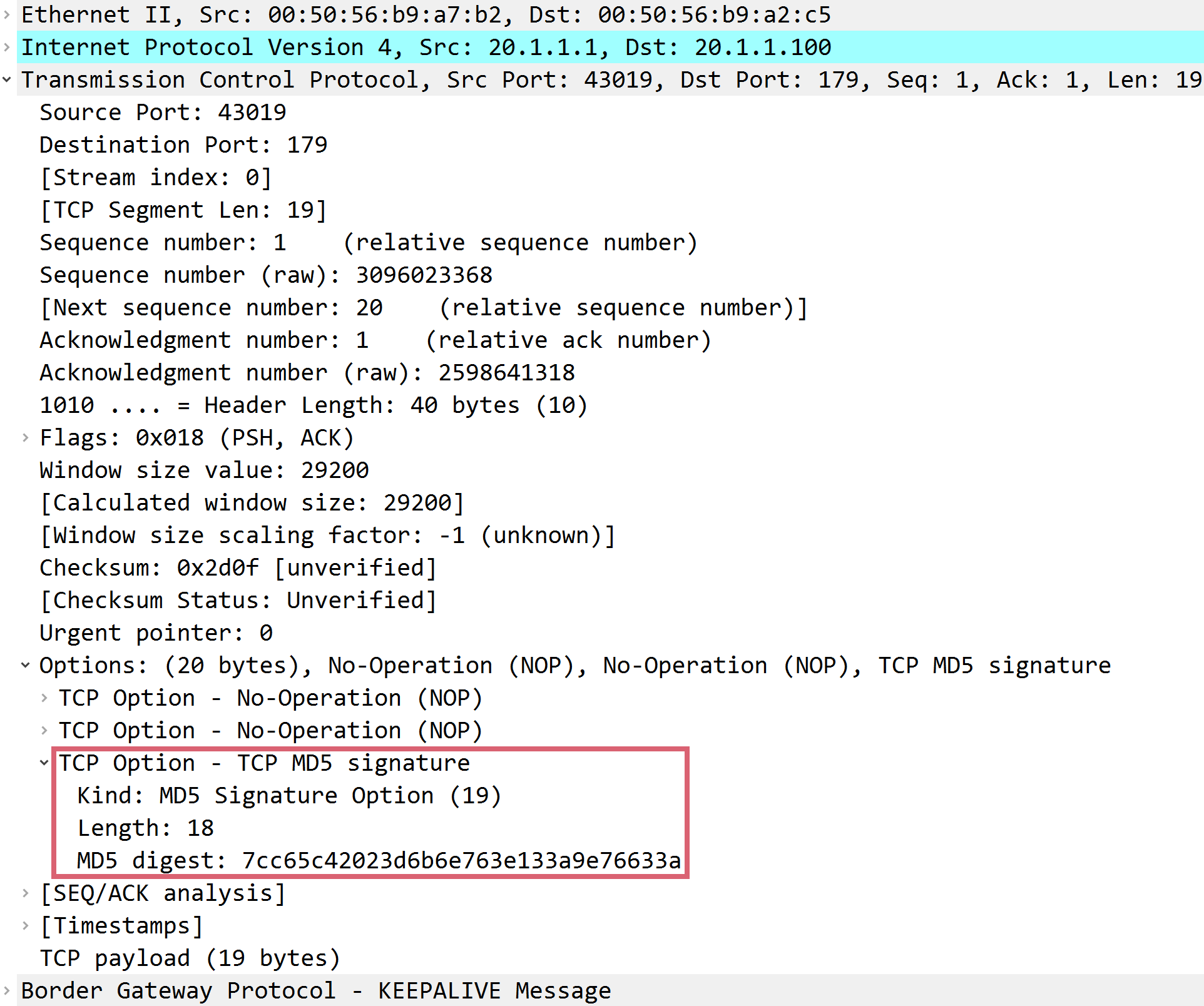

MD5認証用のハッシュ値はTCPヘッダに格納されます。

以下はTier-0 GWのSRが送信したBGPのメッセージのキャプチャになります。TCPヘッダにMD5認証用のハッシュ値が格納されていることが確認できます。

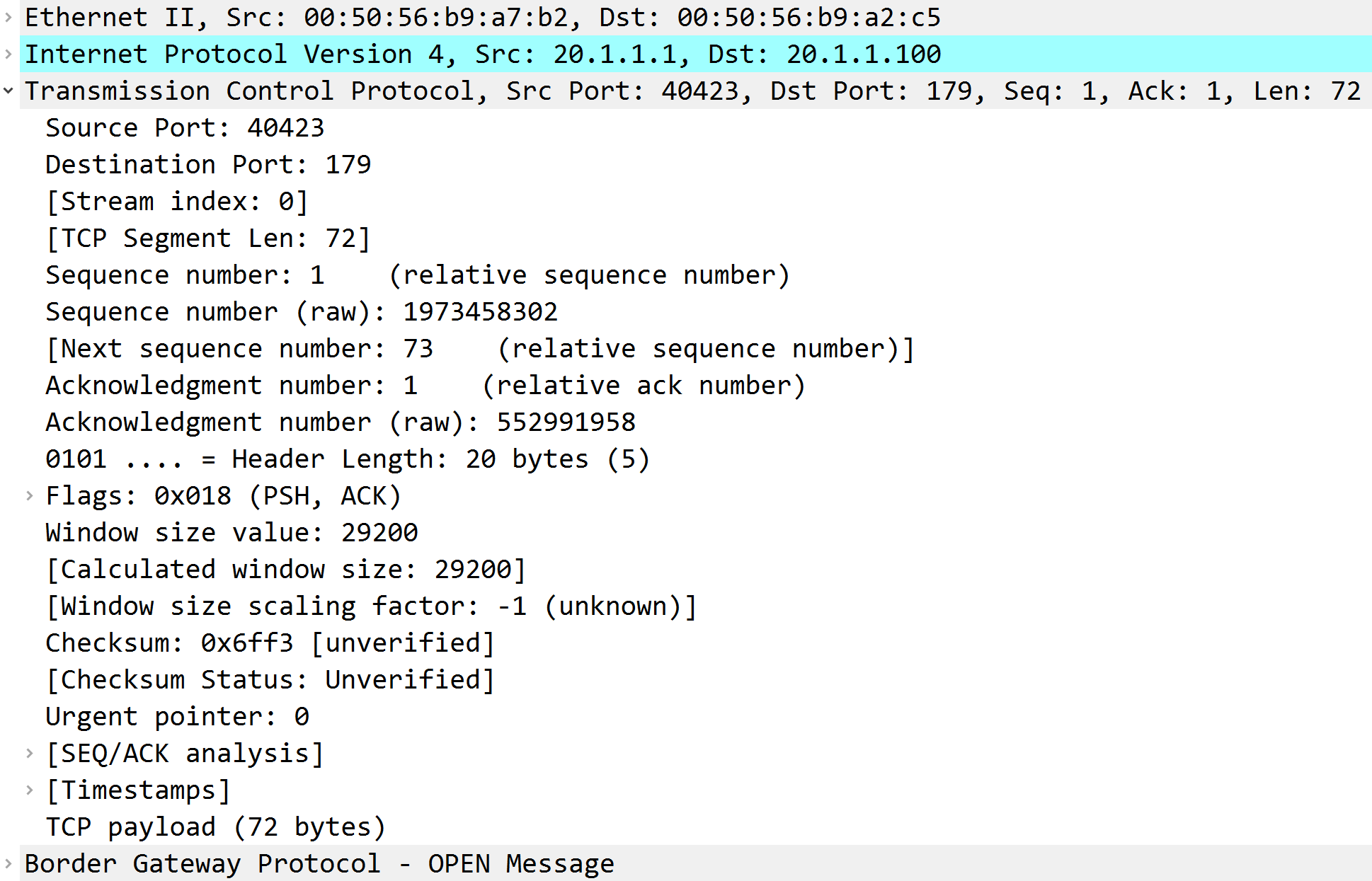

補足として、以下はMD5認証が無効な状況で、Tier-0 GWのSRが送信したBGPのメッセージのキャプチャになります。TCPヘッダにMD5認証用のハッシュ値が格納されていないことが確認できます。

コメント