今回は、オーバレイトンネルの品質を監視し、品質が劣化した際、トラフィックを別のオーバレイトンネルに迂回させる方法を説明します。

概要

回線品質の監視

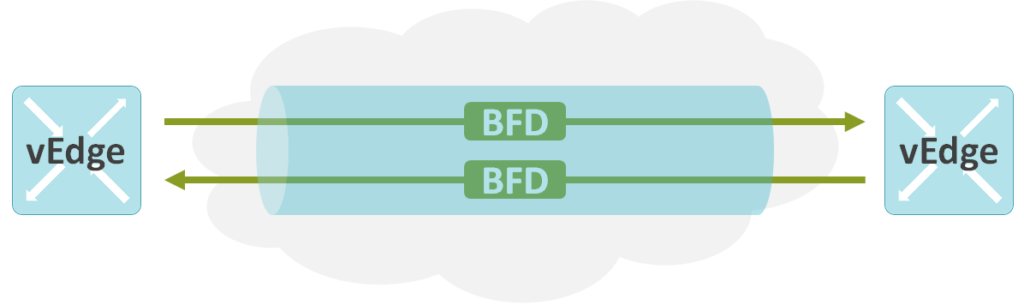

vEdge間ではオーバレイトンネル上でBFDパケットを高速でやり取りし、オーバレイトンネル毎にパケットロス率、遅延、ジッタの3つの値を測定しています。

そして、アンダーレイネットワークで輻輳等が発生して、3つの値の内、どれか1つのでも閾値を超えた場合、別回線にトラフィックを迂回することができます。

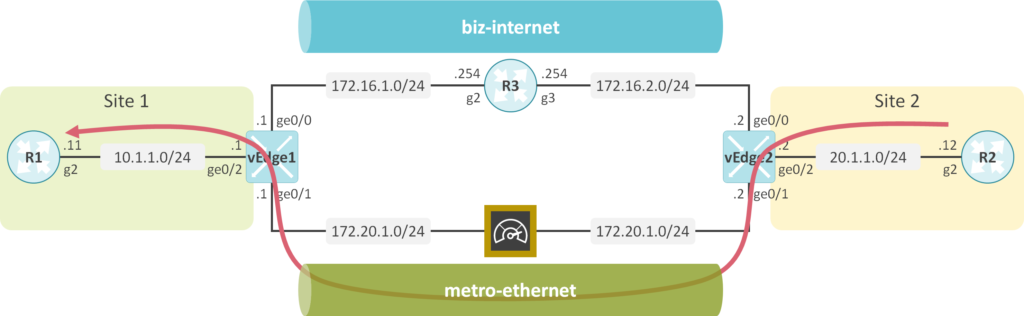

検証環境、内容

検証内容

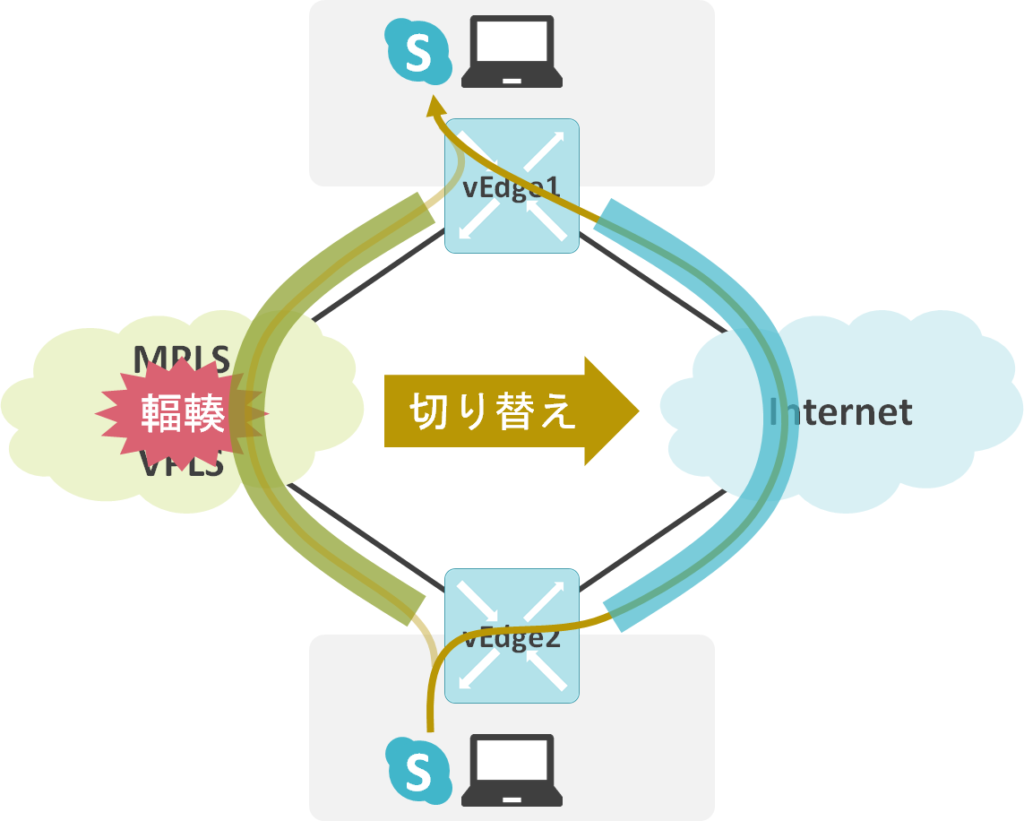

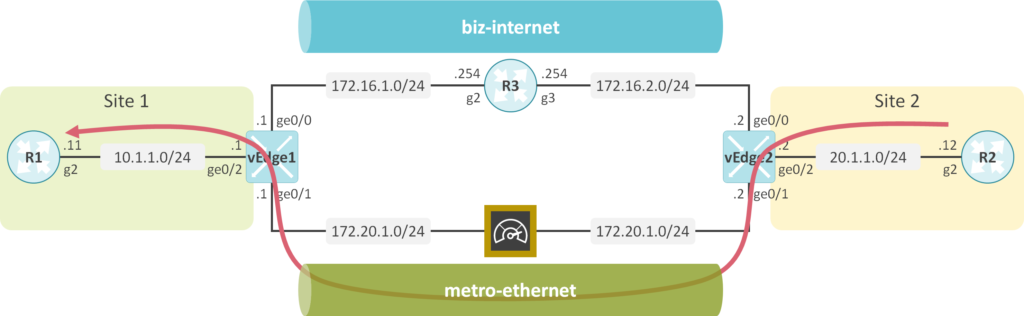

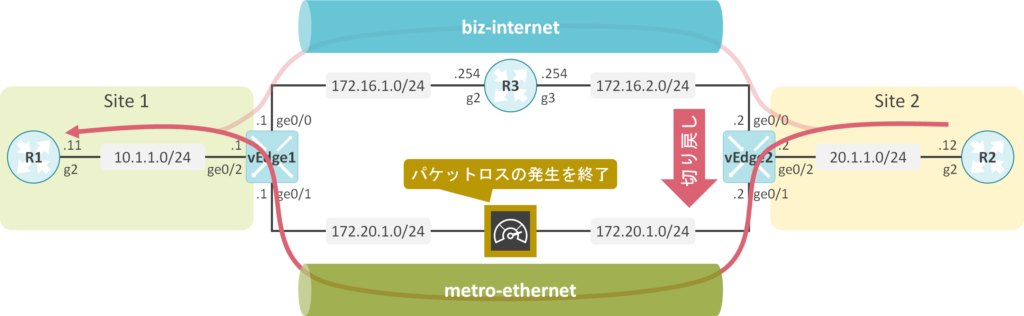

R2からR1に対して、Telnetを実施します。

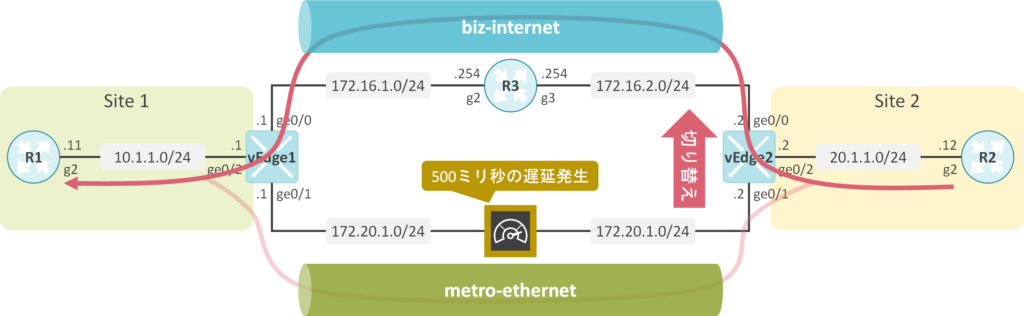

vEdge2は閉域網を使用してTelnetパケットを転送する。同時に、回線の品質を監視し、パケットロス率、遅延、ジッタのどれかが閾値を超えた場合、Telnetパケットをインターネットに迂回させます。

今回はvEdge1とvEdge2の間にWAN Bridgeと呼ばれるエミュレータを配置し、パケットロス、または、遅延を発生させます。

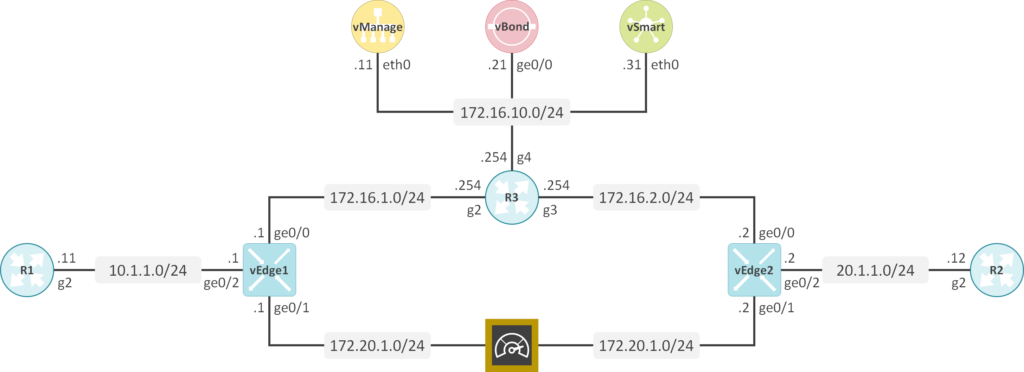

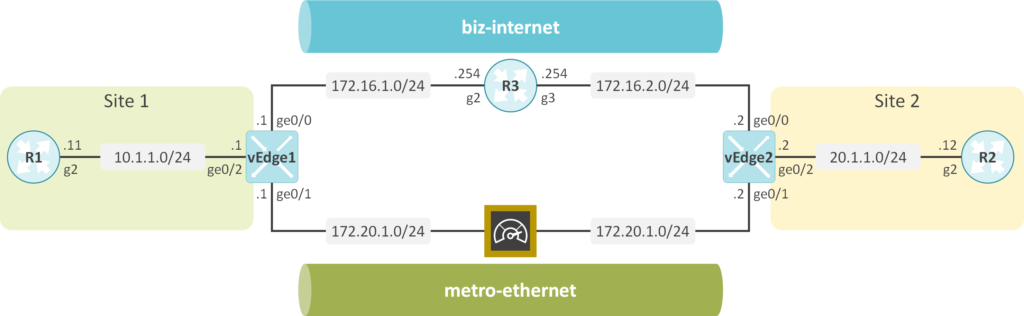

物理/論理構成

オーバレイネットワーク構成

初期設定

system

system-ip 10.1.10.11

site-id 10

organization-name "Criterio1 - 19101"

vbond 172.16.10.21

!

vpn 0

interface eth0

ip address 172.16.10.11/24

tunnel-interface

no shutdown

!

ip route 0.0.0.0/0 172.16.10.254

system

host-name vBond

system-ip 10.1.10.21

site-id 10

organization-name "Criterio1 - 19101"

vbond 172.16.10.21 local vbond-only

!

vpn 0

interface ge0/0

ip address 172.16.10.21/24

tunnel-interface

encapsulation ipsec

!

no shutdown

!

ip route 0.0.0.0/0 172.16.10.254

system

host-name vSmart

system-ip 10.1.10.31

site-id 10

organization-name "Criterio1 - 19101"

vbond 172.16.10.21

!

vpn 0

interface eth0

ip address 172.16.10.31/24

tunnel-interface

no shutdown

!

ip route 0.0.0.0/0 172.16.10.254

system

host-name vEdge1

system-ip 1.1.1.1

site-id 1

organization-name "Criterio1 - 19101"

vbond 172.16.10.21

!

vpn 0

interface ge0/0

ip address 172.16.1.1/24

tunnel-interface

encapsulation ipsec

color biz-internet restrict

!

no shutdown

!

interface ge0/1

ip address 172.20.1.1/24

tunnel-interface

encapsulation ipsec

color metro-ethernet restrict

max-control-connections 0

!

no shutdown

!

ip route 0.0.0.0/0 172.16.1.254

!

vpn 10

interface ge0/2

ip address 10.1.1.1/24

no shutdown

system

host-name vEdge2

system-ip 2.2.2.2

site-id 2

organization-name "Criterio1 - 19101"

vbond 172.16.10.21

!

bfd app-route multiplier 5

bfd app-route poll-interval 10000

!

vpn 0

interface ge0/0

ip address 172.16.2.2/24

tunnel-interface

encapsulation ipsec

color biz-internet restrict

!

no shutdown

!

interface ge0/1

ip address 172.20.1.2/24

tunnel-interface

encapsulation ipsec

color metro-ethernet restrict

max-control-connections 0

!

no shutdown

!

ip route 0.0.0.0/0 172.16.2.254

!

vpn 10

interface ge0/2

ip address 20.1.1.2/24

no shutdown

!

policy

app-visibility

aaa new-model

!

aaa authentication login default none

aaa authentication enable default none

!

interface GigabitEthernet2

ip address 10.1.1.11 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 10.1.1.1

!

line vty 0 4

privilege level 15

transport input telnet

interface GigabitEthernet2

ip address 20.1.1.12 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 20.1.1.2

interface GigabitEthernet2

ip address 172.16.1.254 255.255.255.0

!

interface GigabitEthernet3

ip address 172.16.2.254 255.255.255.0

!

interface GigabitEthernet4

ip address 172.16.10.254 255.255.255.0

設定、状態確認

vEdge2の設定の確認

デフォルトでvEdgeは10分間隔でBFDで収集した統計情報を確認します。

そのため、輻輳が発生してから回線を切り替えるまで時間を短縮するには統計情報の確認間隔を短くする必要があります。

BFDの統計情報の確認間隔はbfd app-route poll-interval <ミリ秒>コマンドで変更可能です。

また、bfd app-route multiplier <回数>コマンドは、確認した過去何回分の統計情報をパスの切り替えの判断に使用するかを指定します。

bfd app-route multiplier 5

bfd app-route poll-interval 10000

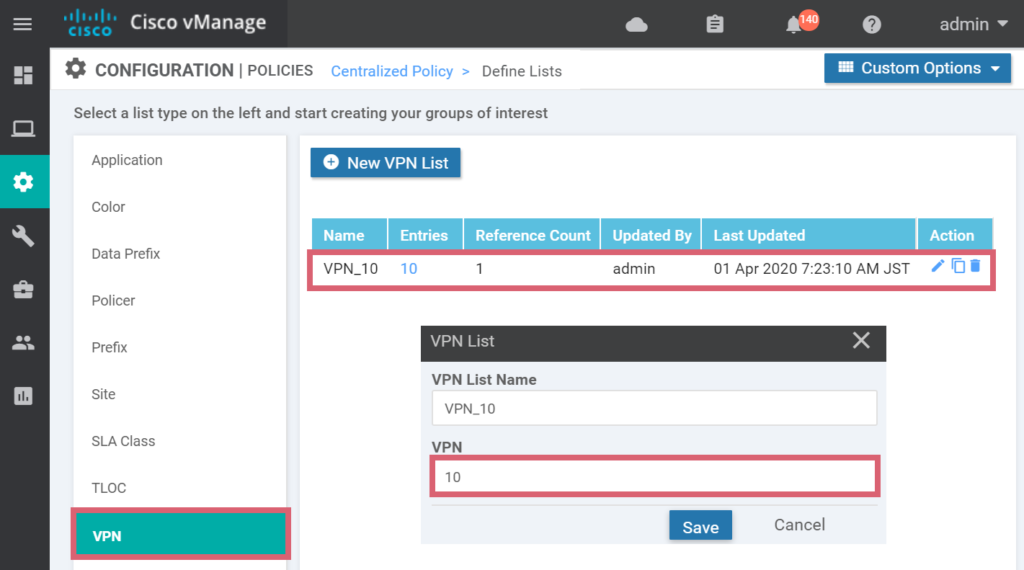

VPN Listの確認

VPN Listで、Traffic Data Policyの適用先のVPNのIDを指定します。

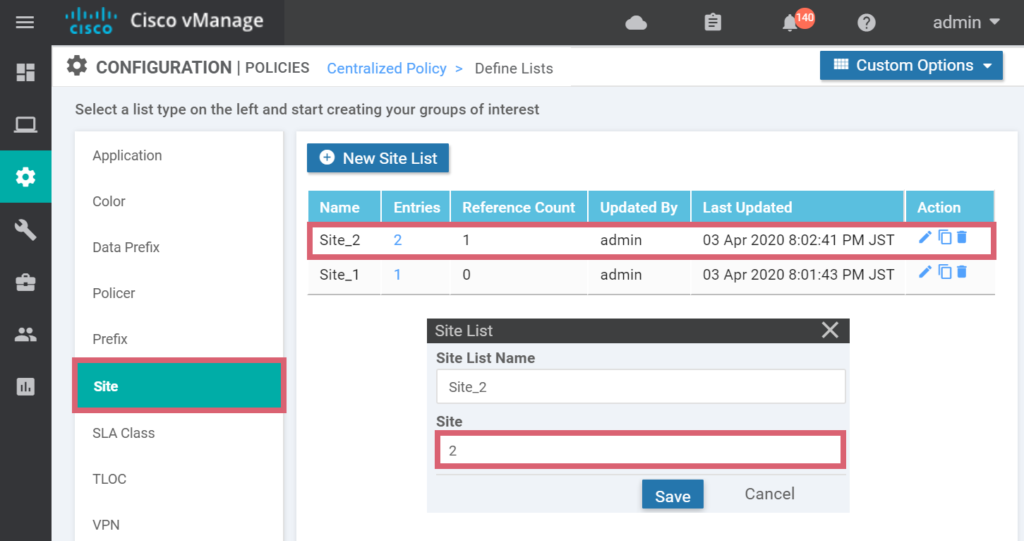

Site Listの確認

Site Listで、Traffic Data Policyの適用先のSiteのIDを指定します。

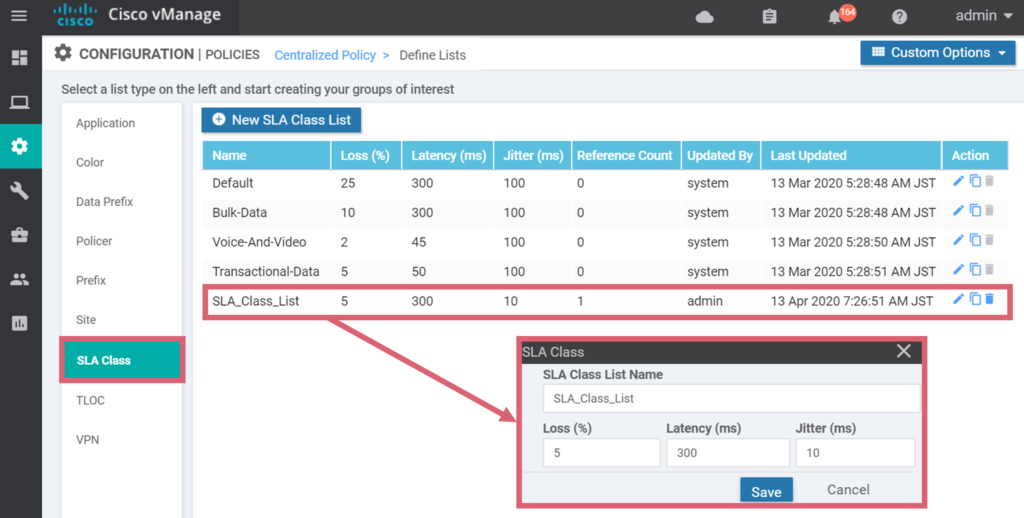

SLA Class Listの確認

SLA Class Listで、パケットロス率、遅延、ジッタの閾値を定義します。

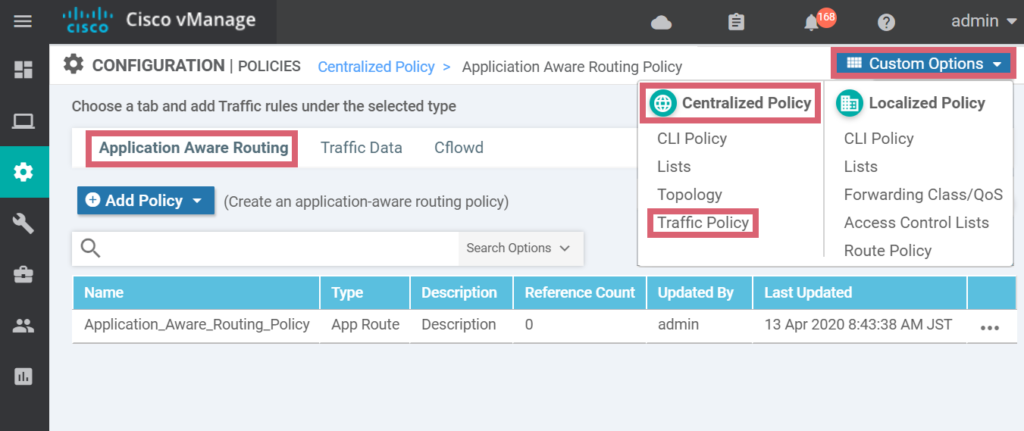

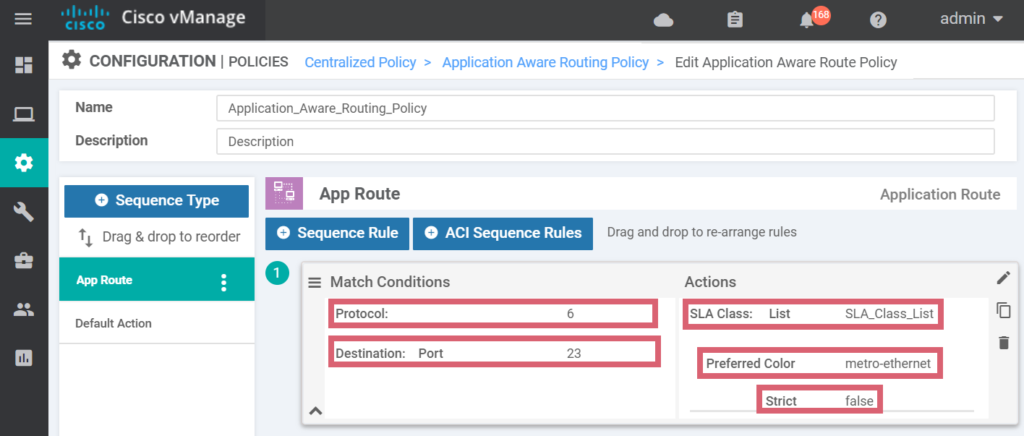

Application Aware Routing Policyの確認

回線品質を基にしたパスの切り替え対象のトラフィックはApplication Aware Routing Policyで定義します。

Application Aware Routing PolicyはConfigurations > Policies > Custom Options > Centralized Policy > Traffic Policy > Application Aware Routingから設定できます。

Application Aware Routing Policyのルールで、先ほど作成したSLA Class Listを参照します。

Preferred Colorでは、SLA Class Listで定義した閾値を下回るオーバレイトンネルが複数存在する場合に、どのColorのオーバレイトンネルの優先的に使用するかを指定します。

今回は閉域網を優先して使用するため、Preferred Colorにはmetro-ethernetを指定します。

Restrictオプションは、全オーバレイトンネルがSLA Class Listで定義した閾値を超えている場合の動作を指定します。

Restrictオプションが有効な場合はパケットは破棄されます。Restrictオプションが無効な場合は閾値を超えたオーバレイトンネルを使用してパケットの転送を継続します。

Telnet以外のパケットは品質を考慮した回線切り替えはしないため、Default ActionにはAcceptを設定します。

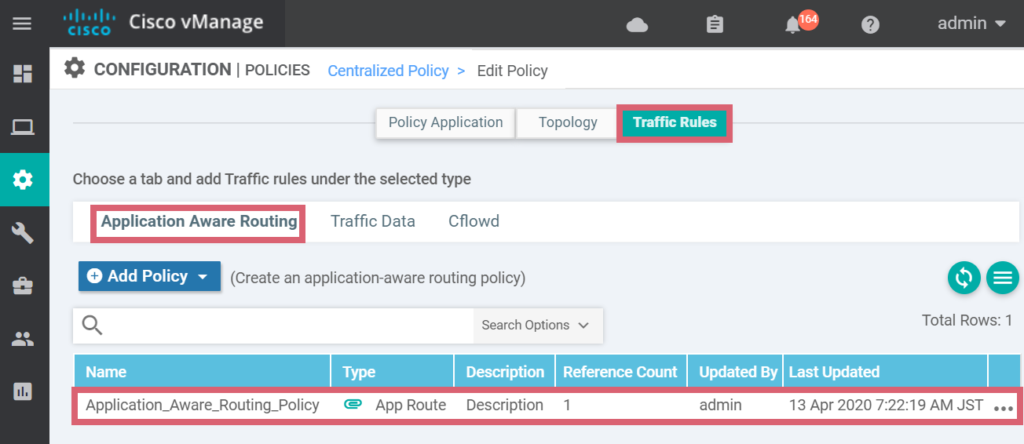

Centralized Control Policyの確認

Traffic Rules > Application Aware RoutingからCentralized Control PolicyにApplication Aware Routing Policyをインポートしておきます。

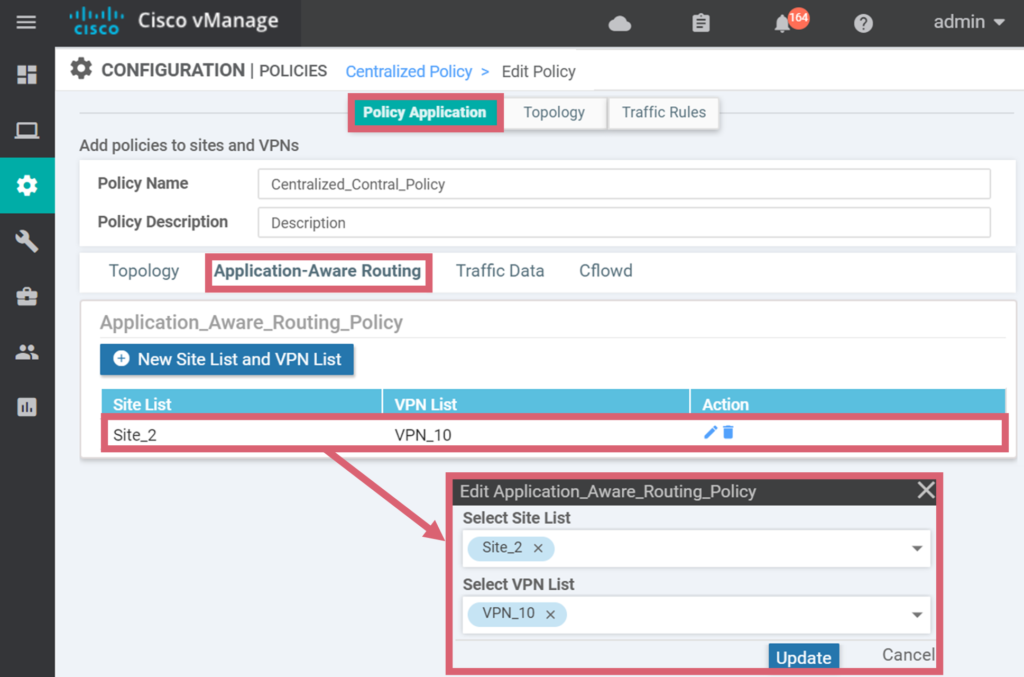

Policy Application > Application-Aware RoutingからインポートしたApplication Aware Routing Policyの適用先のSiteとVPNを指定します。

vSmartへのCentralized Control Policyの適用

vSmartにCentralized Control Policyを適用します。

適用方法が分からない場合は、こちらの記事を参照お願いします。

Centralized Control Policy適用後のvSmartの状態確認

vSmartでshow runコマンドを実行し、Centralized Control Policy用のコマンドを確認します。

vSmart# show run

.

<一部省略>

.

policy

sla-class SLA_Class_List

loss 5

latency 300

jitter 10

!

app-route-policy _VPN_10_Application_Aware_Routing_Policy

vpn-list VPN_10

sequence 1

match

source-ip 0.0.0.0/0

destination-port 23

protocol 6

!

action

sla-class SLA_Class_List preferred-color metro-ethernet

!

!

!

!

lists

vpn-list VPN_10

vpn 10

!

site-list Site_2

site-id 2

!

!

!

apply-policy

site-list Site_2

app-route-policy _VPN_10_Application_Aware_Routing_Policy

Centralized Control Policy適用後のvEdgeの状態確認

vEdge2でshow policy from-vsmartコマンドを実行し、Centralized Control Policyの情報を確認します。

vEdge2# show policy from-vsmart

from-vsmart sla-class SLA_Class_List

loss 5

latency 300

jitter 10

from-vsmart app-route-policy _VPN_10_Application_Aware_Routing_Policy

vpn-list VPN_10

sequence 1

match

source-ip 0.0.0.0/0

destination-port 23

protocol 6

action

sla-class SLA_Class_List

no sla-class strict

sla-class preferred-color metro-ethernet

from-vsmart lists vpn-list VPN_10

vpn 10

SLA Class Listの設定値はshow app-route sla-classコマンドでも確認できます。

vEdge2# show app-route sla-class

INDEX NAME LOSS LATENCY JITTER

------------------------------------------------------

0 __all_tunnels__ 0 0 0

1 SLA_Class_List 5 300 10

遅延発生時の動作

遅延発生前の状態確認

vEdge2でshow app-route statsコマンドを実行して、BFDで測定した統計情報を確認します。

閉域網で遅延が発生していないことが確認できます。

vEdge2# show app-route stats

app-route statistics 172.16.2.2 172.16.1.1 ipsec 12366 12346

remote-system-ip 1.1.1.1

local-color biz-internet

remote-color biz-internet

mean-loss 0

mean-latency 30

mean-jitter 0

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 30 0 0 0

1 10 0 31 2 0 0

2 10 0 30 0 0 0

3 10 0 30 0 0 0

4 10 0 30 0 0 0

app-route statistics 172.20.1.2 172.20.1.1 ipsec 12346 12426

remote-system-ip 1.1.1.1

local-color metro-ethernet

remote-color metro-ethernet

mean-loss 0

mean-latency 30

mean-jitter 2

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 31 2 0 0

1 10 0 30 0 0 0

2 10 0 30 0 0 0

3 10 0 31 3 0 0

4 10 0 28 6 0 0

R2からR1に対して、Telnetを実施します。(Telnetのセッションは維持してください。)

vEdge2でshow app dpi flowsコマンドを実行して、Telnetのパケットがどのオーバレイトンネルを経由してvEdge1に転送されたかを確認します。

遅延発生前なので、閉域網を使用ていることが確認できます。

vEdge2# show app dpi flows detail

app dpi flows vpn 10 20.1.1.12 10.1.1.11 28161 23 tcp

application telnet

family Terminal

active-since 2020-04-18T14:14:48+00:00

packets 23

octets 1011

tunnels-in 1

local-tloc TLOC IP 2.2.2.2

local-tloc color metro-ethernet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color metro-ethernet

remote-tloc encap ipsec

packets 12

octets 531

start-time 2020-04-18T14:14:48+00:00

tunnels-out 1

local-tloc ip 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 11

octets 480

start-time 2020-04-18T14:14:48+00:00

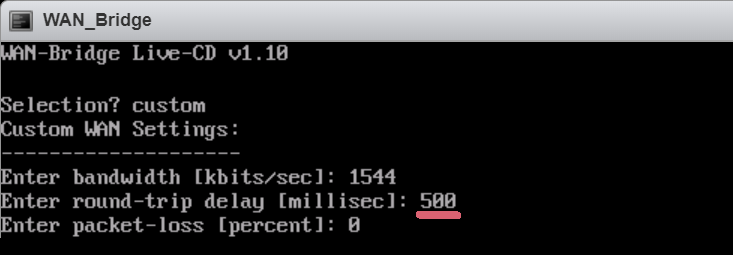

閉域網で遅延を発生

WAN Bridgeで500ミリ秒の遅延を発生させます。

遅延発生後の状態確認

vEdge2でshow app-route statsコマンドを実行して、BFDで測定した統計情報を確認します。

閉域網で約500ミリ秒の遅延が発生していることが確認できます。

vEdge2# show app-route stats

app-route statistics 172.16.2.2 172.16.1.1 ipsec 12366 12346

remote-system-ip 1.1.1.1

local-color biz-internet

remote-color biz-internet

mean-loss 0

mean-latency 29

mean-jitter 2

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 30 0 0 0

1 10 0 29 5 40 40

2 10 0 30 5 0 0

3 10 0 28 1 0 0

4 10 0 31 2 0 0

app-route statistics 172.20.1.2 172.20.1.1 ipsec 12346 12426

remote-system-ip 1.1.1.1

local-color metro-ethernet

remote-color metro-ethernet

mean-loss 10

mean-latency 530

mean-jitter 6

sla-class-index 0

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 1 529 6 0 0

1 10 1 532 5 0 0

2 10 1 532 6 0 0

3 10 1 529 6 0 0

4 10 1 529 8 0 0

vEdge2でshow app dpi flowsコマンドを実行して、Telnetのパケットがどのオーバレイトンネルを経由してvEdge1に転送されているかを確認します。

遅延発生後なので、インターネットを使用ていることが確認できます。

vEdge2# show app dpi flows detail

app dpi flows vpn 10 20.1.1.12 10.1.1.11 35841 23 tcp

application telnet

family Terminal

active-since 2020-04-18T14:25:37+00:00

packets 164

octets 6900

tunnels-in 1

local-tloc TLOC IP 2.2.2.2

local-tloc color metro-ethernet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color metro-ethernet

remote-tloc encap ipsec

packets 34

octets 1433

start-time 2020-04-18T14:25:37+00:00

tunnels-in 2

local-tloc TLOC IP 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 48

octets 1971

start-time 2020-04-18T14:26:16+00:00

tunnels-out 1

local-tloc ip 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 82

octets 3496

start-time 2020-04-18T14:25:37+00:00

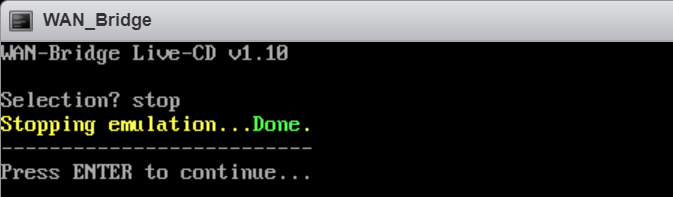

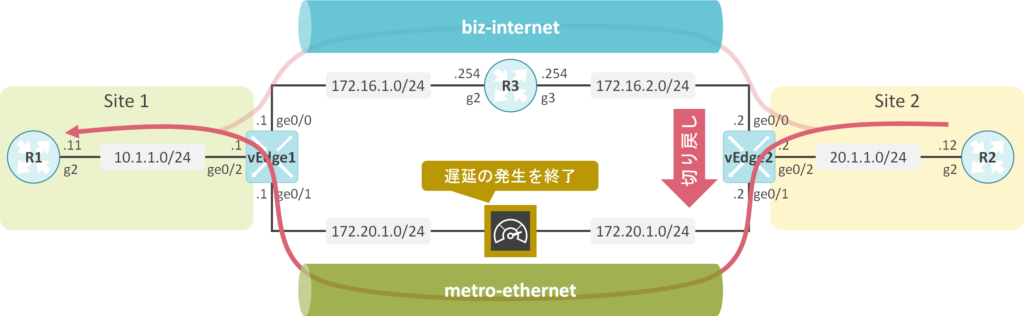

閉域網の遅延を終了

WAN Bridgeで遅延の発生を終了します。

遅延終了後の状態確認

vEdge2でshow app-route statsコマンドを実行して、BFDで測定した統計情報を確認します。

閉域網で遅延が発生していないことが確認できます。

vEdge2# show app-route stats

app-route statistics 172.16.2.2 172.16.1.1 ipsec 12366 12346

remote-system-ip 1.1.1.1

local-color biz-internet

remote-color biz-internet

mean-loss 0

mean-latency 30

mean-jitter 2

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 29 2 0 0

1 10 0 30 0 0 0

2 10 0 28 2 0 0

3 10 0 32 2 0 0

4 10 0 32 4 0 0

app-route statistics 172.20.1.2 172.20.1.1 ipsec 12346 12426

remote-system-ip 1.1.1.1

local-color metro-ethernet

remote-color metro-ethernet

mean-loss 0

mean-latency 30

mean-jitter 1

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 31 2 0 0

1 10 0 30 1 0 0

2 10 0 31 1 0 0

3 10 0 31 2 0 0

4 10 0 31 2 0 0

vEdge2でshow app dpi flowsコマンドを実行して、Telnetのパケットがどのオーバレイトンネルを経由してvEdge1に転送されているかを確認します。

遅延の解消したため、閉域網を使用ていることが確認できます。

vEdge2# show app dpi flows detail

app dpi flows vpn 10 20.1.1.12 10.1.1.11 35841 23 tcp

application telnet

family Terminal

active-since 2020-04-18T14:25:37+00:00

packets 379

octets 15885

tunnels-in 1

local-tloc TLOC IP 2.2.2.2

local-tloc color metro-ethernet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color metro-ethernet

remote-tloc encap ipsec

packets 34

octets 1433

start-time 2020-04-18T14:25:37+00:00

tunnels-in 2

local-tloc TLOC IP 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 137

octets 5625

start-time 2020-04-18T14:26:16+00:00

tunnels-in 3

local-tloc TLOC IP 2.2.2.2

local-tloc color metro-ethernet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color metro-ethernet

remote-tloc encap ipsec

packets 15

octets 616

start-time 2020-04-18T14:27:36+00:00

tunnels-out 1

local-tloc ip 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 193

octets 8211

start-time 2020-04-18T14:25:37+00:00

パケットロス発生時の動作

パケットロス発生前の状態確認

vEdge2でshow app-route statsコマンドを実行して、BFDで測定した統計情報を確認します。

閉域網でパケットロスが発生していないことが確認できます。

vEdge2# show app-route stats

app-route statistics 172.16.2.2 172.16.1.1 ipsec 12366 12346

remote-system-ip 1.1.1.1

local-color biz-internet

remote-color biz-internet

mean-loss 0

mean-latency 30

mean-jitter 1

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 34 2 0 0

1 10 0 29 1 0 0

2 10 0 27 1 0 0

3 10 0 30 4 0 0

4 10 0 30 0 0 0

app-route statistics 172.20.1.2 172.20.1.1 ipsec 12346 12426

remote-system-ip 1.1.1.1

local-color metro-ethernet

remote-color metro-ethernet

mean-loss 0

mean-latency 26

mean-jitter 2

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 22 4 0 0

1 10 0 26 3 0 0

2 10 0 31 2 0 0

3 10 0 29 1 0 0

4 10 0 24 2 0 0

R2からR1に対して、Telnetを実施します。(Telnetのセッションは維持してください。)

vEdge2でshow app dpi flowsコマンドを実行して、Telnetのパケットがどのオーバレイトンネルを経由してvEdge1に転送されたかを確認します。

パケットロス発生前なので、閉域網を使用ていることが確認できます。

vEdge2# show app dpi flows detail

app dpi flows vpn 10 20.1.1.12 10.1.1.11 31233 23 tcp

application telnet

family Terminal

active-since 2020-04-18T14:53:23+00:00

packets 28

octets 1218

tunnels-in 1

local-tloc TLOC IP 2.2.2.2

local-tloc color metro-ethernet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color metro-ethernet

remote-tloc encap ipsec

packets 14

octets 613

start-time 2020-04-18T14:53:23+00:00

tunnels-out 1

local-tloc ip 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 14

octets 605

start-time 2020-04-18T14:53:23+00:00

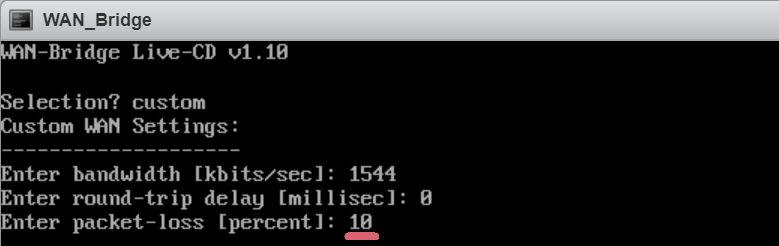

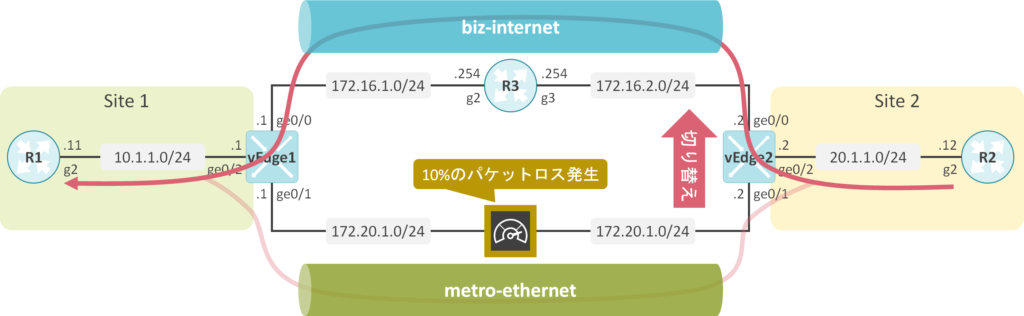

閉域網でパケットロスを発生

WAN Bridgeで10%のパケットロスを発生させます。

パケットロス発生後の状態確認

vEdge2でshow app-route statsコマンドを実行して、BFDで測定した統計情報を確認します。

閉域網でパケットロスが発生したことが確認できます。

vEdge2# show app-route stats

app-route statistics 172.16.2.2 172.16.1.1 ipsec 12366 12346

remote-system-ip 1.1.1.1

local-color biz-internet

remote-color biz-internet

mean-loss 0

mean-latency 29

mean-jitter 3

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 32 8 450 465

1 10 0 28 3 108 110

2 10 0 29 2 70 74

3 10 0 29 2 0 0

4 10 0 30 0 57 56

app-route statistics 172.20.1.2 172.20.1.1 ipsec 12346 12426

remote-system-ip 1.1.1.1

local-color metro-ethernet

remote-color metro-ethernet

mean-loss 48

mean-latency 31

mean-jitter 2

sla-class-index 0

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 5 34 8 0 0

1 10 4 30 0 0 0

2 10 5 30 0 0 0

3 10 6 30 0 0 0

4 10 4 31 3 0 0

vEdge2でshow app dpi flowsコマンドを実行して、Telnetのパケットがどのオーバレイトンネルを経由してvEdge1に転送されているかを確認します。

パケットロス発生後なので、インターネットを使用ていることが確認できます。

vEdge2# show app dpi flows detail

app dpi flows vpn 10 20.1.1.12 10.1.1.11 31233 23 tcp

application telnet

family Terminal

active-since 2020-04-18T14:53:23+00:00

packets 1524

octets 68069

tunnels-in 1

local-tloc TLOC IP 2.2.2.2

local-tloc color metro-ethernet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color metro-ethernet

remote-tloc encap ipsec

packets 14

octets 613

start-time 2020-04-18T14:53:23+00:00

tunnels-in 2

local-tloc TLOC IP 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 740

octets 30356

start-time 2020-04-18T14:54:56+00:00

tunnels-out 1

local-tloc ip 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 770

octets 37100

start-time 2020-04-18T14:53:23+00:00

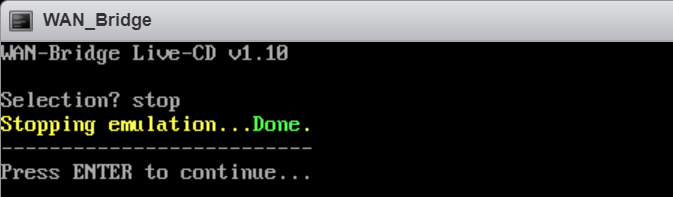

閉域網のパケットロスを終了

WAN Bridgeでパケットロスの発生を終了します。

パケットロス終了後の状態確認

vEdge2でshow app-route statsコマンドを実行して、BFDで測定した統計情報を確認します。

閉域網でパケットロスが発生していないことが確認できます。

vEdge2# show app-route stats

app-route statistics 172.16.2.2 172.16.1.1 ipsec 12366 12346

remote-system-ip 1.1.1.1

local-color biz-internet

remote-color biz-internet

mean-loss 0

mean-latency 30

mean-jitter 0

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 30 0 0 0

1 10 0 31 2 0 20

2 10 0 29 2 0 2

3 10 0 30 0 20 20

4 10 0 30 0 0 0

app-route statistics 172.20.1.2 172.20.1.1 ipsec 12346 12426

remote-system-ip 1.1.1.1

local-color metro-ethernet

remote-color metro-ethernet

mean-loss 0

mean-latency 30

mean-jitter 0

sla-class-index 0,1

TOTAL AVERAGE AVERAGE TX DATA RX DATA

INDEX PACKETS LOSS LATENCY JITTER PKTS PKTS

----------------------------------------------------------

0 10 0 30 0 0 0

1 10 0 30 0 20 0

2 10 0 30 1 0 0

3 10 0 31 1 0 0

4 10 0 30 0 0 0

vEdge2でshow app dpi flowsコマンドを実行して、Telnetのパケットがどのオーバレイトンネルを経由してvEdge1に転送されているかを確認します。

パケットロスが解消したため、閉域網を使用ていることが確認できます。

vEdge2# show app dpi flows detail

app dpi flows vpn 10 20.1.1.12 10.1.1.11 31233 23 tcp

application telnet

family Terminal

active-since 2020-04-18T14:53:23+00:00

packets 1677

octets 74515

tunnels-in 1

local-tloc TLOC IP 2.2.2.2

local-tloc color metro-ethernet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color metro-ethernet

remote-tloc encap ipsec

packets 14

octets 613

start-time 2020-04-18T14:53:23+00:00

tunnels-in 2

local-tloc TLOC IP 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 798

octets 32743

start-time 2020-04-18T14:54:56+00:00

tunnels-in 3

local-tloc TLOC IP 2.2.2.2

local-tloc color metro-ethernet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color metro-ethernet

remote-tloc encap ipsec

packets 20

octets 822

start-time 2020-04-18T14:57:41+00:00

tunnels-out 1

local-tloc ip 2.2.2.2

local-tloc color biz-internet

local-tloc encap ipsec

remote-tloc TLOC IP 1.1.1.1

remote-tloc color biz-internet

remote-tloc encap ipsec

packets 845

octets 40337

start-time 2020-04-18T14:53:23+00:00

コメント