今回はOSPFの認証でHMAC-SHAを使用する方法について解説します。

座学

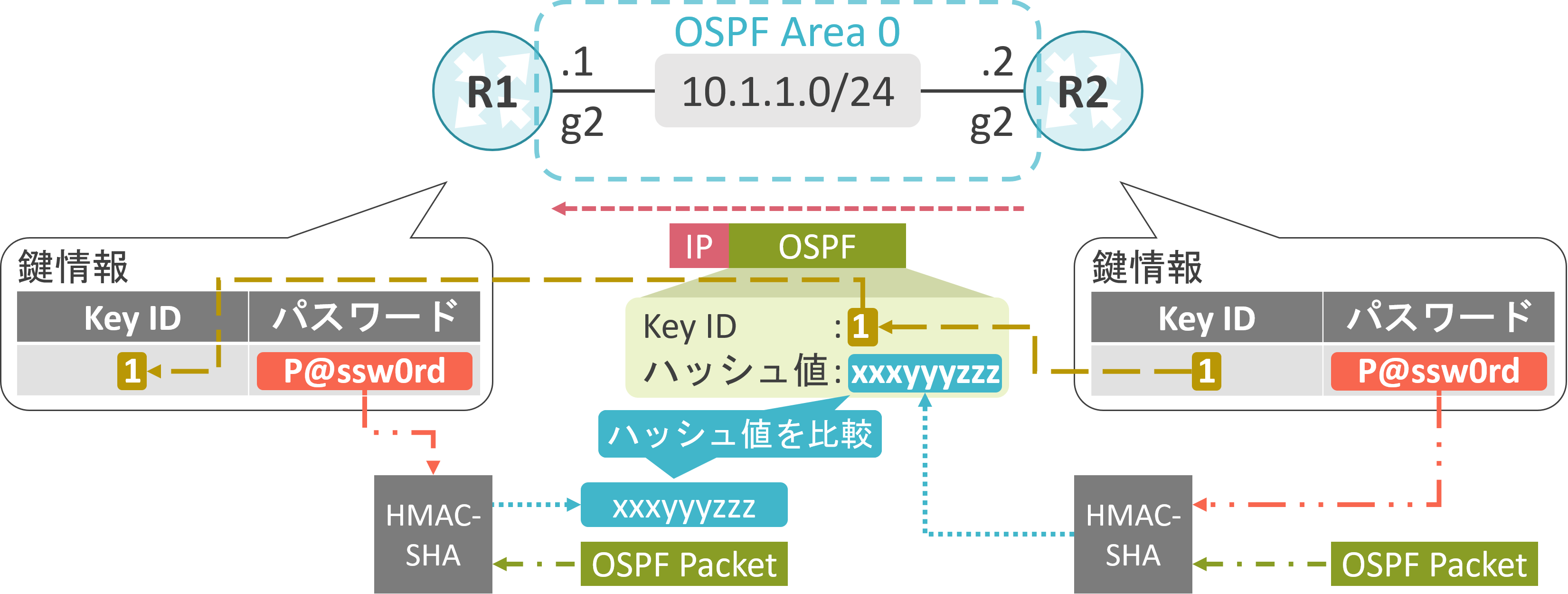

HAMC-SHAを使用した認証

今まで、OSPFのCryptographic Authenticationでは古くから存在するMD5を用いてハッシュ値を生成していました。しかし、現在ではMD5は脆弱なため、別は方式を使用することが推奨されています。

そのため、OSPFでは新たにHMAC-SHAを使用して認証用のハッシュ値を計算できるようになりました。

実機での動作確認

検証内容

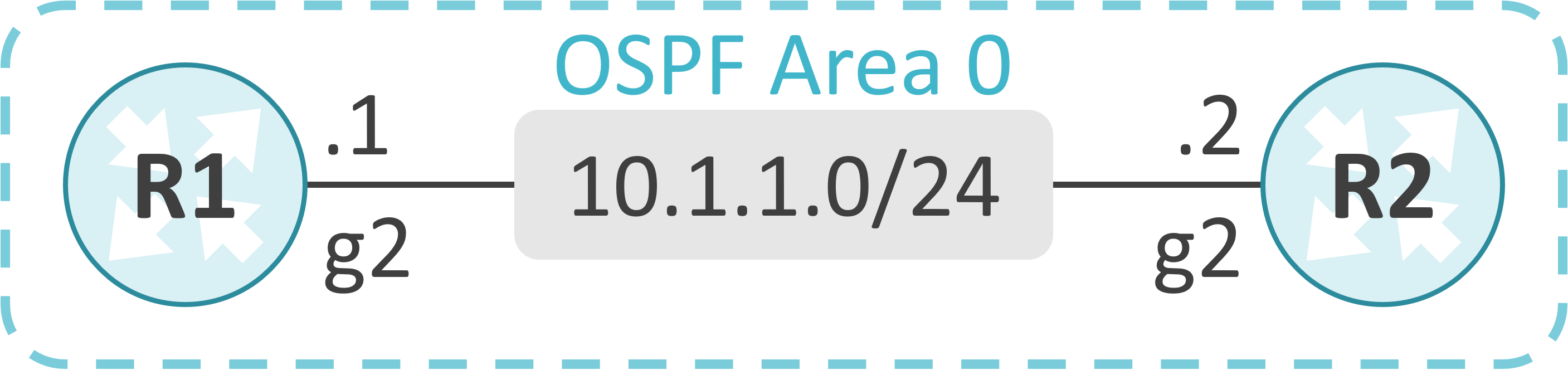

R1のg2、R2のg2でOSPF Area 0を有効にします。

Network TypeにはPoint-to-Pointを使用します。

R1とR2でOSPFのHMAC-SHA-256を使用したCryptographic Authenticationを有効にします。Key IDには1、パスワードにはP@ssw0rdを使用します。

初期設定

key chain OSPF_KEY_CHAIN

key 1

key-string apple

cryptographic-algorithm hmac-sha-512

!

interface GigabitEthernet2

ip address 10.1.1.1 255.255.255.0

ip ospf authentication key-chain OSPF_KEY_CHAIN

ip ospf network point-to-point

!

router ospf 1

router-id 1.1.1.1

network 10.1.1.0 0.0.0.255 area 0

key chain OSPF_KEY_CHAIN

key 1

key-string apple

cryptographic-algorithm hmac-sha-512

!

interface GigabitEthernet2

ip address 10.1.1.2 255.255.255.0

ip ospf authentication key-chain OSPF_KEY_CHAIN

ip ospf network point-to-point

!

router ospf 1

router-id 2.2.2.2

network 10.1.1.0 0.0.0.255 area 0

OSPFの設定の確認

MD5を使用した認証とは異なり、HMAC-SHAで使用するKey IDとパスワードはKey Chainで定義し、Key Chain内のcryptographic-algorithm <algorithm>コマンドで認証に使用するアルゴリズムを指定します。

定義したKey Chainはip ospf authentication key-chain <key-chain-name>コマンドでインタフェースに割り当てます。

R1#show ip ospf

key chain OSPF_KEY_CHAIN

key 1

key-string P@ssw0rd

cryptographic-algorithm hmac-sha-512

!

interface GigabitEthernet2

ip ospf authentication key-chain OSPF_KEY_CHAIN

OSPFが動作しているインタフェースの状態確認

R1のg2でHMAC-SHAを使用したCryptographic Authenticationが有効なことが確認できます。

R1#show ip ospf interface

GigabitEthernet2 is up, line protocol is up

Internet Address 10.1.1.1/24, Interface ID 6, Area 0

Attached via Network Statement

Process ID 1, Router ID 1.1.1.1, Network Type POINT_TO_POINT, Cost: 1

Topology-MTID Cost Disabled Shutdown Topology Name

0 1 no no Base

Transmit Delay is 1 sec, State POINT_TO_POINT

Timer intervals configured, Hello 10, Dead 40, Wait 40, Retransmit 5

oob-resync timeout 40

Hello due in 00:00:02

Supports Link-local Signaling (LLS)

Cisco NSF helper support enabled

IETF NSF helper support enabled

Index 1/1/1, flood queue length 0

Next 0x0(0)/0x0(0)/0x0(0)

Last flood scan length is 1, maximum is 1

Last flood scan time is 0 msec, maximum is 0 msec

Neighbor Count is 1, Adjacent neighbor count is 1

Adjacent with neighbor 2.2.2.2

Suppress hello for 0 neighbor(s)

Cryptographic authentication enabled

Sending SA: Key 1, Algorithm HMAC-SHA-512 - key chain OSPF_KEY_CHAIN

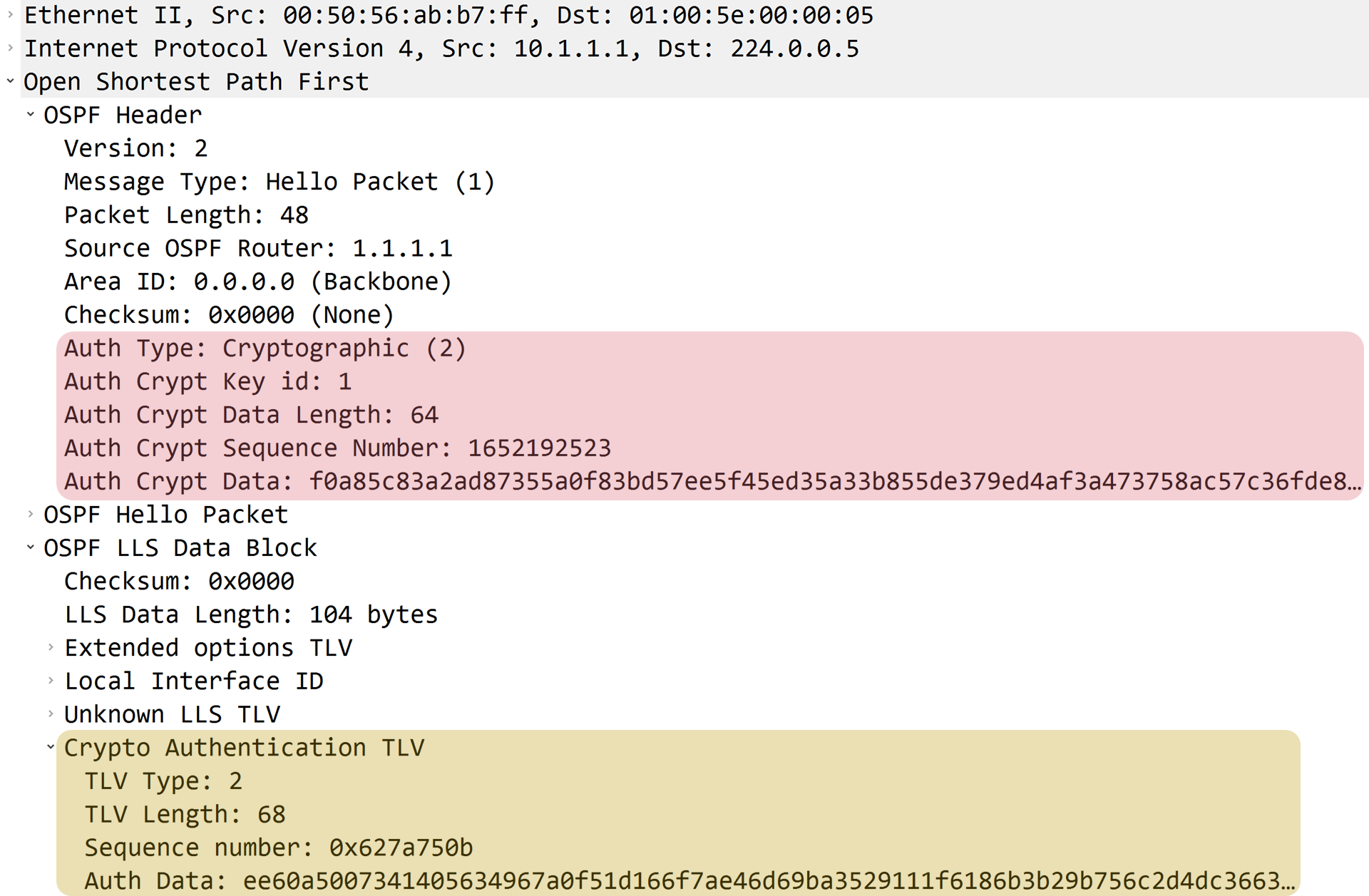

Helloパケットの確認

R1が送信したHelloパケットのAuthentication Typeが2(Cryptographic Authentication)であることが確認できます。

OSPFネイバーの状態確認

R1はR2とOSPFネイバーが確立できていることが確認できます。

R1#show ip ospf neighbor

Neighbor ID Pri State Dead Time Address Interface

2.2.2.2 0 FULL/ - 00:00:37 10.1.1.2 GigabitEthernet2

コメント